趋势科技:恶意软件利用Windows安全功能阻拦安全软件

限制安全软件的特权,包括限制趋势科技提供的安全软件服务特权。

软件限制策略是一项被引入Windows XP和Windows Server 2003的功能,这项功能通常通过组策略(Group Policy)进行管理。SRP功能的目的是允许管理员将特定的可执行程序列入黑名单和白名单,或者限制无特权用户(标准用户)执行。

虽然这并不是SRP第一次被恶意软件利用,但趋势科技认为显著的VAWTRAK攻击致使它显得更为重要。

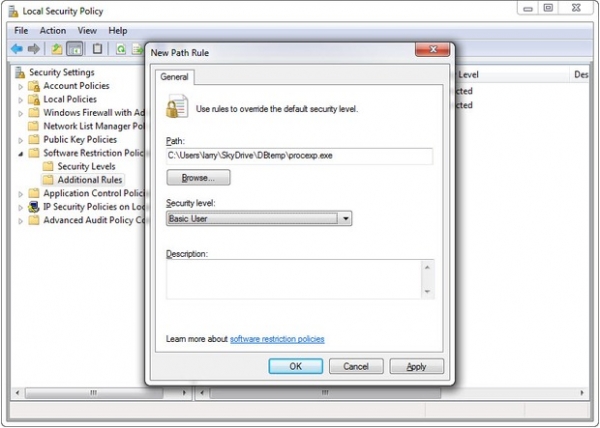

无论在哪一版本的Windows系统中,SRP都可被本地策略编辑器(Local Policy Editor)调用:

此外,由于本地策略在系统中转化为注册表键值进行管理,所以直接创建注册表键值也是可能的,这正是趋势科技记录中恶意软件的做法。在上图的示例中,放置该注册表键值的地址为HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\safer\codeidentifiers。

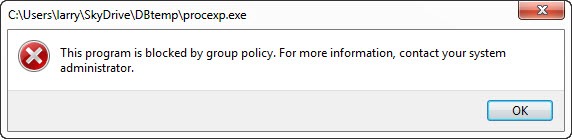

当用户试图运行这个可执行文件时,Windows便会阻止用户这样操作:

恶意软件本身必须要在有享有权限的环境下被执行,这样才能创建这些注册表键值,而且不论当前正在运行的安全软件正试图阻止它它也必须完成自身的执行。很可能,安全软件更新也许能够发现这个恶意软件,但如果该恶意软件已经以这种方式将其封锁,安全软件将无法发现这个恶意软件的潜入。

具有讽刺意味的是,在2002年新年第一天,微软TechNet在一篇文章中介绍SRP时描述了它如何可以用来“对抗病毒”。这篇文章中还描述了SRP的其他用途:

•管理可下载的ActiveX控件

•仅在数字签名脚本下运行

•仅批准电脑系统中已安装软件的执行

•锁定一台计算机

趋势科技列出了53个系统可能被恶意软件感染的产品和公司。

好文章,需要你的鼓励

-

IIT马德拉斯揭露AI评审员的"视而不见":你的图文AI评判者究竟有多不靠谱?

这项由IIT马德拉斯与BITS Pilani联合发布的研究(arXiv:2604.21523,2026年4月)构建了FOCUS元评估基准,系统检验了评审型视觉语言大模型的可靠性。通过向超过4000个图文和图像样本中注入40种受控错误,研究发现顶尖评审AI的检测失败率在某些条件下超过50%,物理合理性和视觉细节类错误尤为难以被发现,两两比较是最可靠的评审范式。

-

Sylph.AI提出"最后一个你需要手动搭建的脚手架":让AI自己学会给自己搭脚手架

这篇由Sylph.AI发布的技术报告提出了一套两层自动化框架,核心思想是让AI自动优化自身的运行脚手架,再进一步让AI学会如何更高效地做这种优化。内层的脚手架进化循环通过工人代理、评估代理和进化代理的协作,自动迭代改进单个任务的运行配置;外层的元进化循环则在多个任务上训练,学习一套能快速适应任何新场景的通用进化蓝图,从而彻底消除人工脚手架工程的需求。

-

英伟达与加州理工学院揭秘:如何让一个毫无经验的AI在虚拟荒岛中自学成才?

这篇由英伟达等顶尖机构联合发表的论文提出了一种名为Voyager的新型智能体。研究团队以《我的世界》为实验平台,通过引入自动课程规划、技能库存储以及迭代反馈机制,成功让大语言模型主导的AI在完全无人类干预的情况下,实现了在复杂开放世界中的自主探索与终身学习。实验数据表明,Voyager在物品收集、探索范围及技能解锁速度上均呈现出远超传统方法的压倒性优势,为未来开发能够自主解决真实物理世界复杂任务的通用人工智能奠定了关键的理论与实践基础。

-

多所顶尖高校携手攻克AI协作难题:让多个AI像流水线工厂一样不断"迭代进化"

这项由伊利诺伊大学、斯坦福大学、英伟达和麻省理工学院联合发布的研究(arXiv:2604.25917,2026年4月)提出了RecursiveMAS框架,让多个异构AI模型通过轻量级模块RecursiveLink在内部信号层面直接传递"潜在思想",形成循环协作,彻底绕开了传统多AI系统依靠文字传话的低效方式。配合两阶段内外循环训练策略,整个系统只需优化极少量参数,就能在数学、科学、代码生成和搜索问答等9个基准测试上取得平均8.3%的精度提升,同时实现最高2.4倍推理加速和75.6%的token用量削减。