IIS漏洞爆发 全国3成服务器或受到黑客攻击

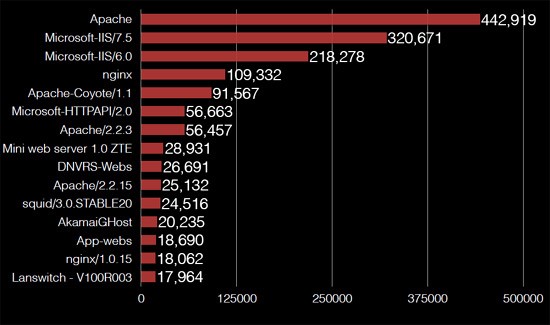

昨天,IIS曝出重大安全漏洞。阿里云云盾第一时间更新了防护规则,并紧急通知广大企业和开发者尽快安装微软官方补丁。统计显示,全国30%的服务器受该漏洞影响。

微软昨天发布安全公告,提示HTTP.sys中存在一个重大安全漏洞,可能允许远程执行代码。根据已公开的漏洞攻击细节显示,攻击者只需要发送恶意的http请求数据包,就可能远程读取IIS服务器的内存数据,或使服务器系统蓝屏崩溃。

微软紧急安全公告,提示IIS漏洞威胁

该漏洞编号为CVE-2015-1635,主要影响Windows Server 2008 R2、Server 2012和Win7/Win8等主流服务器操作系统。阿里云云盾弱点分析监测统计显示,全国30%服务器受该漏洞影响。而这些受影响服务器主要分布在浙江、北京、山东、广东、上海等地,约占受服务器的94.3%。

据阿里云云盾监测显示,国内受IIS漏洞影响服务器约占30%

漏洞曝光后,阿里云安全马上启动客户应急防护预案,第一时间更新了阿里云云盾的防护规则,并紧急通知广大企业和开发者尽快安装微软官方补丁(补丁地址:https://technet.microsoft.com/zh-cn/library/security/MS15-034)。

由于攻击代码已经被攻击者公开,如不及时更新补丁或进行相关防护,很可能会成为攻击者大规模破坏的目标。阿里云安全提醒请尽快安装微软官方补丁,以保护企业和用户的安全。

好文章,需要你的鼓励

-

南方科技大学等机构联手破解AI推理训练难题:让大模型"一次思考"就学会解题

本文介绍了由南方科技大学等机构于2026年4月发表的研究(arXiv:2604.08865),提出了名为SPPO的大模型推理训练新方法。该方法将推理任务重新建模为"序列级情境赌博机",用一个轻量级价值模型预测题目难度,以单次采样替代GRPO的多次采样,解决了标准PPO的"尾部效应"问题。实验显示,SPPO在数学基准测试上超越GRPO,训练速度提升约5.9倍,配合小尺寸价值模型还能显著降低显存占用。

-

香港科技大学数学系研究者:扩散模型原来是一个"魔法恒等式"拆成了两半

这项由香港科技大学数学系完成的研究(arXiv:2604.10465,2026年ICLR博客论文赛道)提出了一种从朗之万动力学视角理解扩散模型的统一框架。研究指出,扩散模型的前向加噪和逆向去噪过程,本质上是朗之万动力学这一"分布恒等操作"被拆成了两半。在这个视角下,VP、VE-Karras和Flow Matching等不同参数化的模型可被精确互译,SDE与ODE版本可被统一解释,扩散模型相对VAE的理论优势得以阐明,Flow Matching与得分匹配的等价性也得到了严格论证。

-

中国人民大学研究团队打造的"AI科学家":让机器自主完成几十小时的科研工程,它是怎么做到的?

中国人民大学高岭人工智能学院等机构联合开发了AiScientist系统,旨在让AI自主完成机器学习研究的完整工程流程,包括读论文、搭环境、写代码、跑实验和迭代调试,全程无需人工干预。系统核心设计是"薄控制、厚状态":由轻量指挥官协调专业代理团队,通过"文件即通道"机制将所有中间成果持久化存储,使每轮工作都能建立在前一轮积累的基础上。在PaperBench和MLE-Bench Lite两个基准上,系统表现显著优于现有最强对比系统,论文发布于2026年4月。

-

字节跳动发布GRN:像人类画家一样"边画边改"的AI图像生成新范式

这项由字节跳动发布的研究(arXiv:2604.13030)提出了生成式精化网络(GRN),一套模仿人类画家"边画边改"直觉的视觉生成新框架。其核心包括两项创新:层级二进制量化(HBQ)通过多轮二分逼近实现近乎无损的离散图像编码,以及全局精化机制允许模型在每一步对整张图像的所有位置重新预测并随时纠错,从根本上解决了自回归模型的误差积累问题。配合基于熵值的自适应步数调度,GRN在ImageNet图像重建(rFID 0.56)和生成(gFID 1.81)上均创下新纪录,并在文本生成图像和视频任务上以20亿参数达到同等规模方法的领先水平。